- Løsning 1: Kodeniveau

- Løsning 2: Systemniveau

- Opdater patch KB3140245

- Aktiver TLS 1.1 og 1.2 på Windows 7 på SChannel-komponentniveau (med enten opdatering nedenfor)

- Metode 1: Brug Microsoft-opdateringsinstallationspakken til at opdatere MicrosoftEasyFix51044.msi

- Metode 2: Opdater registreringsdatabasen manuelt

- WIN7 64

- Windows Server

- Kontroller, om systemet understøtter TLS1.2, TLS1.3

- Løsning 3: Opgrader systemet

- Andet referenceindhold

- Andet referenceindhold en

- Andet referenceindhold 2

- De installerede opdateringer er

- Andet referenceindhold tre

- yderligere materialer

Beskrivelse: Anmodning afbrudt: Kunne ikke oprette SSL/TLS sikker kanal. Kunne ikke oprette SSL/TLS sikker kanal. Byg platforme: Windows Server 2012, Windows 7 Service Pack 1 (SP1) og Windows Server 2008 R2 SP1

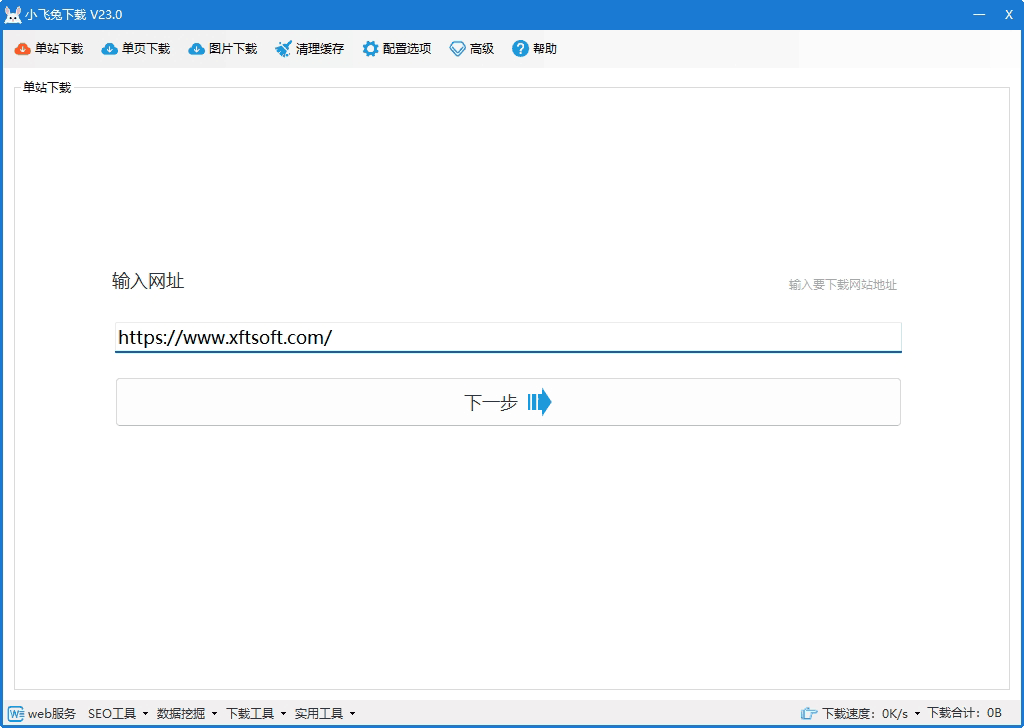

[episode] hjemmeside download Det er et downloadværktøj til hele webstedet. Indtast URL'en for at downloade med et enkelt klik. Det er enkelt og nemt at bruge og har flertrådede opgaver.

Løsning 1: Kodeniveau

Indstil kode før HttpWebRequest

ServicePointManager.Expect100Continue = true; ServicePointManager.SecurityProtocol = SecurityProtocolType.Tls12 | SecurityProtocolType.Tls11 | SecurityProtocolType.Tls; ServicePointManager.ServerCertificateValidationCallback = (sender, certificate, chain, errors) => true;

Løsning 2: Systemniveau

Hvis ovenstående metode ikke virker, er det et problem på systemniveau. Opdater systemrettelsen i henhold til det system, du bruger i øjeblikket.

Opdatering for at aktivere TLS 1.1 og TLS 1.2 som standardsikkerhedsprotokoller i WinHTTP i Windows, denne opdatering understøtter Transport Layer Security (TLS) i Windows Server 2012, Windows 7 Service Pack 1 (SP1) og Windows Server 2008 R2 SP1 1.1 og TLS 1.2-support, se venligst den officielle dokumentation https://support.microsoft.com/en-us/help/3140245/update-to-enable-tls-1-1-and-tls-1-2-as-default-secure-protocols-in-wi

Opdater patch KB3140245

Aktiver TLS 1.1 og 1.2 på Windows 7 på SChannel-komponentniveau (med enten opdatering nedenfor)

Metode 1: Brug Microsoft-opdateringsinstallationspakken til at opdatere MicrosoftEasyFix51044.msi

- Microsoft installerer og opdaterer registreringsdatabasen:http://download.microsoft.com/download/0/6/5/0658B1A7-6D2E-474F-BC2C-D69E5B9E9A68/MicrosoftEasyFix51044.msi

Metode 2: Opdater registreringsdatabasen manuelt

Kopier følgende registreringskode og importer den til registreringsdatabasen. Opret en ny txt, skift suffikset txt til reg (registreringsnøgle), og importer (tag en sikkerhedskopi før import)

WIN7 64

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000a00 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000a00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings] "SecureProtocols"=dword:00000a80 [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings] "SecureProtocols"=dword:00000a80

Windows Server

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000800 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000800 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001

Kontroller, om systemet understøtter TLS1.2, TLS1.3

PowerShell åbner:

[Net.ServicePointManager]::SecurityProtocol [Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::Ssl3 -bor [Net.SecurityProtocolType]::Tls -bor [Net.SecurityProtocolType]::Tls11 -bor [Net.SecurityProtocolType]::Tls12

Den første kodelinje kontrollerer den understøttede TLS-version. Den anden kodelinje ændrer TLS-understøttelse.

Løsning 3: Opgrader systemet

Ingen af de to foregående metoder virker, så du kan kun bruge den ultimative metode:

- Opgrader systemet til Windows 10 og Windows Server 2019 (understøtter TLS1.2);

- Opgrader systemet til Windows 11 og Windows Server 2022 (understøtter TLS1.3).

Bemærk: For specifikke TSL-versioner, der understøttes af hver Windows-version, henvises til de supplerende oplysninger i denne artikel.

Andet referenceindhold

Andet referenceindhold en

Der findes løsninger, men de afhænger af rammeversionen:

.NET 4.6 og nyere. Du behøver ikke gøre noget ekstra arbejde for at understøtte TLS 1.2, det understøttes som standard.

.NET 4.5. TLS 1.2 er understøttet, men det er ikke standardprotokollen. Du skal vælge at bruge den. Følgende kode sætter TLS 1.2 som standard, sørg for at udføre den, før du opretter forbindelse til en sikker ressource:

ServicePointManager.SecurityProtocol = SecurityProtocolType.Tls12

.NET 4.0. TLS 1.2 er ikke understøttet, men hvis .NET 4.5 (eller nyere) er installeret på dit system, har du stadig mulighed for at bruge TLS 1.2, selvom din applikationsramme ikke understøtter TLS 1.2. Det eneste problem er, at SecurityProtocolType i .NET 4.0 ikke har nogen indgang til TLS1.2, så vi er nødt til at bruge den numeriske repræsentation af denne enum-værdi:

ServicePointManager.SecurityProtocol =(SecurityProtocolType)3072;

.NET 3.5 eller lavere. TLS 1.2(*) understøttes ikke, og der er ingen løsning. Opgrader din applikation til den nyeste version af rammeværket.

PS For scenario 3 er der også et registerhack, der vil tvinge 4.5 til at bruge TLS 1.2 som standard uden at skulle tvinge det programmatisk. PPS Som Microsofts Christian Pop nævner nedenfor, er der en seneste patch tilgængelig til .NET 3.5, som muliggør TLS1.2-understøttelse.

Se:

- KB3154518 – Reliability Rollup HR-1605 – NDP 2.0 SP2 – Win7 SP1/Win 2008 R2 SP1

- KB3154519 – Reliability Rollup HR-1605 – NDP 2.0 SP2 – Win8 RTM/Win 2012 RTM

- KB3154520 – Reliability Rollup HR-1605 – NDP 2.0 SP2 – Win8.1RTM/Win 2012 R2 RTM

- KB3156421 -1605 HotFix Rollup through Windows Update for Windows 10.

Andet referenceindhold 2

Måske er certifikatnøglelængden, som webstedet leverer, 512 bit, og i henhold til gældende industristandarder bør den indeholde en offentlig nøgle på ikke mindre end 2048 bit. Microsofts sikkerhedsopdatering fra september 2016 reagerede på dette problem ved at angive, at hvis den offentlige nøglelængde er mindre end 2048 bytes (f.eks. RSA 512),Windows kan annullere HTTPS-forbindelser

De installerede opdateringer er

2012 R2 and Windows 8

- KB3185331

- KB3188743

- KB3174644

2008 R2 and Windows 7

- KB3185278

- KB3185330

- KB3192391

- KB3175024

- KB3172605

Andet referenceindhold tre

SecurityProtocolType.Tls1.0=0xC0; SecurityProtocolType.Tls1.1=0x300; SecurityProtocolType.Tls1.2=0xC00;

.net 4.0/4.5 standardværdi: SecurityProtocolType.Tls |

SCH_USE_STRONG_CRYPTO Dette flag vil blive brugt automatisk i .NET Framework 4.6 https://support.microsoft.com/en-us/help/3154518/support-for-tls-system-default-versions-included-in-the-net-framework I Win7Sp1 og .Net 3.5.1 er TLS1.2 understøttet

ServicePointManager.SecurityProtocol &= ~SecurityProtocolType.Ssl3; //Luk ssl3 ServicePointManager.SecurityProtocol |= (SecurityProtocolType)0x300 |

Konklusionen på TLS1.2 er denne:

- Installation af .Net3.5.1 kræver en patch og derefter tilføjelse af TLS1.2 opregning

- Installation af .Net 4.0 kræver ændring af registreringsdatabasen og tilføjelse af TLS1.2 opregning

- Efter installation af .Net4.5, skal du også tilføje TLS1.2 opregning

- Efter installation af .Net4.6.1 understøttes TLS1.2 som standard.

Registreringsændring under .net4

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319] "SchUseStrongCrypto"=dword:00000001 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v4.0.30319] "SchUseStrongCrypto"=dword:00000001

yderligere materialer

- Vi tilføjer yderligere artikler senere:TLS-protokol Understøttelse af Windows-version i TLS/SSL (Schannel SSP)

Denne artikel er skrevet afhjemmeside downloadIndsamlet og organiseret, indholdet kommer fra internettet, angiv venligst kilden ved genoptrykning, tak.