- Lösning 1: Kodnivå

- Lösning 2: Systemnivå

- Uppdatera patch KB3140245

- Aktivera TLS 1.1 och 1.2 på Windows 7 på SChannel-komponentnivå (med endera uppdateringen nedan)

- Metod 1: Använd installationspaketet för Microsofts uppdatering för att uppdatera MicrosoftEasyFix51044.msi

- Metod 2: Uppdatera registret manuellt

- WIN7 64

- Windows Server

- Kontrollera om systemet stöder TLS1.2, TLS1.3

- Lösning 3: Uppgradera systemet

- Annat referensinnehåll

- Annat referensinnehåll en

- Annat referensinnehåll 2

- De installerade uppdateringarna är

- Annat referensinnehåll tre

- ytterligare material

Beskrivning: Begäran avbröts: Det gick inte att skapa SSL/TLS säker kanal. Det gick inte att skapa SSL/TLS säker kanal. Byggplattformar: Windows Server 2012, Windows 7 Service Pack 1 (SP1) och Windows Server 2008 R2 SP1

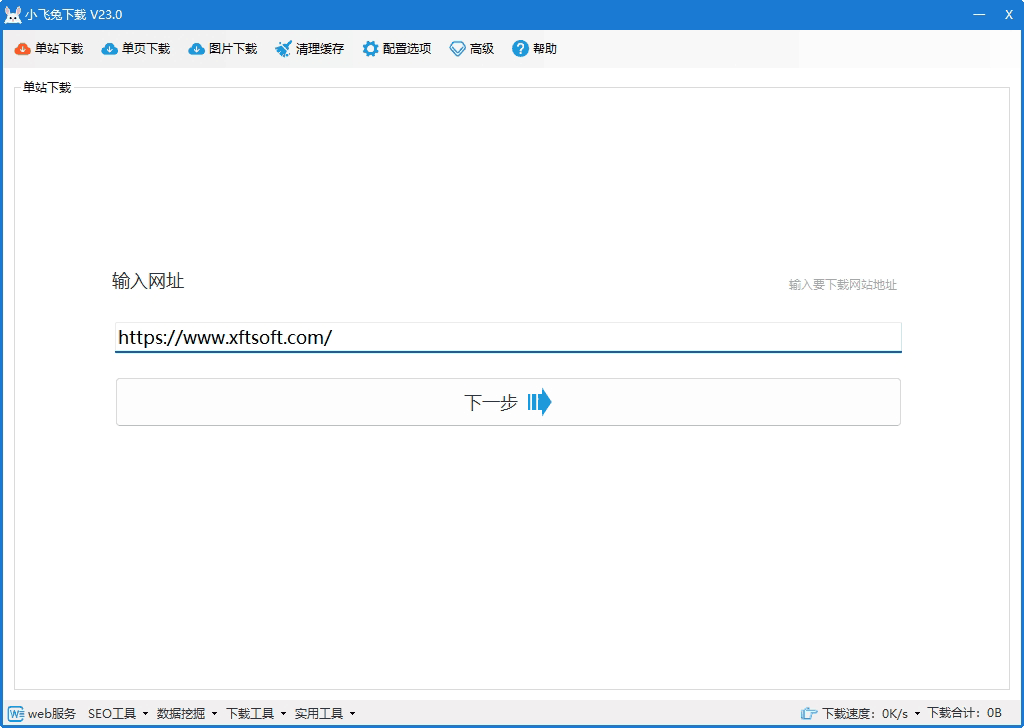

[episod] webbplats nedladdning Det är ett nedladdningsverktyg för hela webbplatsen. Ange webbadressen för att ladda ner med ett klick. Det är enkelt och lätt att använda och har flertrådiga uppgifter.

Lösning 1: Kodnivå

Ställ in koden före HttpWebRequest

ServicePointManager.Expect100Continue = true; ServicePointManager.SecurityProtocol = SecurityProtocolType.Tls12 | SecurityProtocolType.Tls11 | SecurityProtocolType.Tls; ServicePointManager.ServerCertificateValidationCallback = (sender, certificate, chain, errors) => true;

Lösning 2: Systemnivå

Om metoden ovan inte fungerar är det ett problem på systemnivå. Uppdatera systemkorrigeringen enligt det system du använder för närvarande.

Uppdatering för att aktivera TLS 1.1 och TLS 1.2 som standardsäkerhetsprotokoll i WinHTTP i Windows, den här uppdateringen ger stöd för Transport Layer Security (TLS) i Windows Server 2012, Windows 7 Service Pack 1 (SP1) och Windows Server 2008 R2 SP1 1.1 och TLS 1.2 support, se den officiella dokumentationen https://support.microsoft.com/en-us/help/3140245/update-to-enable-tls-1-1-and-tls-1-2-as-default-secure-protocols-in-wi

Uppdatera patch KB3140245

Aktivera TLS 1.1 och 1.2 på Windows 7 på SChannel-komponentnivå (med endera uppdateringen nedan)

Metod 1: Använd installationspaketet för Microsofts uppdatering för att uppdatera MicrosoftEasyFix51044.msi

- Microsoft installerar och uppdaterar registret:http://download.microsoft.com/download/0/6/5/0658B1A7-6D2E-474F-BC2C-D69E5B9E9A68/MicrosoftEasyFix51044.msi

Metod 2: Uppdatera registret manuellt

Kopiera följande registerkod och importera den till registret. Skapa en ny txt, ändra suffixet txt till reg (registernyckel) och importera (gör en säkerhetskopia innan du importerar)

WIN7 64

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000a00 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000a00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings] "SecureProtocols"=dword:00000a80 [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings] "SecureProtocols"=dword:00000a80

Windows Server

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000800 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Internet Settings\WinHttp] "DefaultSecureProtocols"=dword:00000800 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.1\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Client] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Protocols\TLS 1.2\Server] "DisabledByDefault"=dword:00000000 "Enabled"=dword:00000001

Kontrollera om systemet stöder TLS1.2, TLS1.3

PowerShell öppnas:

[Net.ServicePointManager]::SecurityProtocol [Net.ServicePointManager]::SecurityProtocol = [Net.SecurityProtocolType]::Ssl3 -bor [Net.SecurityProtocolType]::Tls -bor [Net.SecurityProtocolType]::Tls11 -bor [Net.SecurityProtocolType]::Tls12

Den första raden med kod kontrollerar den TLS-version som stöds. Den andra raden med kod ändrar TLS-stödet.

Lösning 3: Uppgradera systemet

Ingen av de två föregående metoderna kommer att fungera, så du kan bara använda den ultimata metoden:

- Uppgradera systemet till Windows 10 och Windows Server 2019 (stöder TLS1.2);

- Uppgradera systemet till Windows 11 och Windows Server 2022 (stöder TLS1.3).

Obs: För specifika TSL-versioner som stöds av varje Windows-version, se den kompletterande informationen i den här artikeln.

Annat referensinnehåll

Annat referensinnehåll en

Lösningar finns, men de beror på ramversionen:

.NET 4.6 och senare. Du behöver inte göra något extra arbete för att stödja TLS 1.2, det stöds som standard.

.NET 4.5. TLS 1.2 stöds, men det är inte standardprotokollet. Du måste välja att använda den. Följande kod ställer in TLS 1.2 som standard, se till att köra den innan du ansluter till en säker resurs:

ServicePointManager.SecurityProtocol = SecurityProtocolType.Tls12

.NET 4.0. TLS 1.2 stöds inte, men om .NET 4.5 (eller högre) är installerat på ditt system har du fortfarande möjlighet att använda TLS 1.2 även om ditt applikationsramverk inte stöder TLS 1.2. Det enda problemet är att SecurityProtocolType i .NET 4.0 inte har någon post för TLS1.2, så vi måste använda den numeriska representationen av detta enumvärde:

ServicePointManager.SecurityProtocol =(SecurityProtocolType)3072;

.NET 3.5 eller lägre. TLS 1.2(*) stöds inte och det finns ingen lösning. Uppgradera din applikation till den senaste versionen av ramverket.

PS För scenario 3 finns det också ett registerhack som tvingar 4.5 att använda TLS 1.2 som standard utan att behöva tvinga det programmatiskt. PPS Som Microsofts Christian Pop nämner nedan finns det en senaste patch tillgänglig för .NET 3.5 som möjliggör TLS1.2-stöd.

Ser:

- KB3154518 – Tillförlitlighetssamlad HR-1605 – NDP 2.0 SP2 – Win7 SP1/Win 2008 R2 SP1

- KB3154519 – Tillförlitlighetssamlad HR-1605 – NDP 2.0 SP2 – Win8 RTM/Win 2012 RTM

- KB3154520 – Tillförlitlighetssamlad HR-1605 – NDP 2.0 SP2 – Win8.1RTM/Win 2012 R2 RTM

- KB3156421 -1605 HotFix Rollup through Windows Update for Windows 10.

Annat referensinnehåll 2

Kanske är certifikatnyckellängden som tillhandahålls av webbplatsen 512 bitar, och enligt gällande industristandarder bör den innehålla en publik nyckel på inte mindre än 2048 bitar. Microsofts säkerhetsuppdatering från september 2016 svarade på det här problemet genom att säga att om den publika nyckellängden är mindre än 2048 byte (t.ex. RSA 512),Windows kan avbryta HTTPS-anslutningar

De installerade uppdateringarna är

2012 R2 and Windows 8

- KB3185331

- KB3188743

- KB3174644

2008 R2 and Windows 7

- KB3185278

- KB3185330

- KB3192391

- KB3175024

- KB3172605

Annat referensinnehåll tre

SecurityProtocolType.Tls1.0=0xC0; SecurityProtocolType.Tls1.1=0x300; SecurityProtocolType.Tls1.2=0xC00;

.net 4.0/4.5 standardvärde: SecurityProtocolType.Tls |

SCH_USE_STRONG_CRYPTO Denna flagga kommer att användas automatiskt i .NET Framework 4.6 https://support.microsoft.com/en-us/help/3154518/support-for-tls-system-default-versions-included-in-the-net-framework I Win7Sp1 och .Net 3.5.1 stöds TLS1.2

ServicePointManager.SecurityProtocol &= ~SecurityProtocolType.Ssl3; //Stäng ssl3 ServicePointManager.SecurityProtocol |= (SecurityProtocolType)0x300 |

Slutsatsen av TLS1.2 är denna:

- Att installera .Net3.5.1 kräver en patch och sedan lägga till TLS1.2-uppräkning

- Installation av .Net 4.0 kräver modifiering av registret och sedan tillägg av TLS1.2-uppräkning

- Efter installation av .Net4.5 måste du också lägga till TLS1.2-uppräkning

- Efter installation av .Net4.6.1 stöds TLS1.2 som standard.

Registerändring under .net4

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\.NETFramework\v4.0.30319] "SchUseStrongCrypto"=dword:00000001 [HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\.NETFramework\v4.0.30319] "SchUseStrongCrypto"=dword:00000001

ytterligare material

- Vi kommer att lägga till ytterligare artiklar senare:TLS-protokoll Stöd för Windows-version i TLS/SSL (Schannel SSP)

Denna artikel är skriven avwebbplats nedladdningSamlat och organiserat, innehållet kommer från Internet, vänligen ange källan vid nytryck, tack.